2

인기 npm 패키지 Axios 해킹... 크로스 플랫폼 악성코드 유포 주의!

IT ControlsAIFront-End Development

안녕하세요. 주간 다운로드 수가 1억 건이 넘는 필수 자바스크립트 HTTP 클라이언트 라이브러리인 Axios에서 심각한 공급망 공격(Supply-Chain Attack)이 발생했습니다. 해커가 관리자 계정을 탈취하여 악성코드를 심은 버전을 배포했으니, 개발자분들의 각별한 주의가 필요합니다.

사건의 핵심 내용과 대응 방안을 요약해 드립니다.

🚨 사건 개요

- 발생 내용: 해커가 Axios의 메인 유지보수 담당자(Jason Saayman)의 npm 및 GitHub 계정을 탈취했습니다.

- 악성 버전: 조작된 두 가지 버전인 **

axios@1.14.1**과 **axios@0.30.4**가 npm 레지스트리에 배포되었습니다. (약 3시간 동안 노출됨) - 영향: Axios는 워낙 광범위하게 사용되는 패키지이므로, 이 버전을 다운로드한 수많은 하위 프로젝트가 피해를 보았을 것으로 예상됩니다.

🦠 감염 경로 및 악성코드 특징

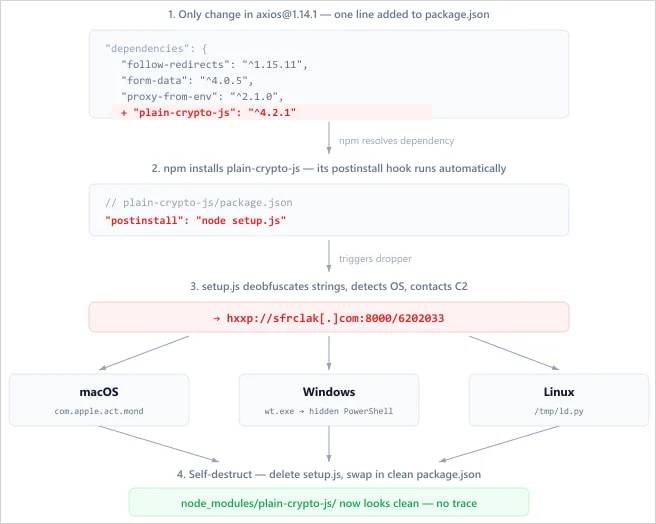

- 은밀한 주입: 해커는 Axios의 원본 코드를 건드리지 않고,

package.json파일에plain-crypto-js@^4.2.1라는 악성 종속성(Dependency)을 추가하는 방식을 썼습니다. - 크로스 플랫폼 타격: 패키지가 설치될 때 악성 스크립트가 실행되며, 사용자의 운영체제(OS)를 파악해 맞춤형 공격을 진행합니다.

- Windows: VBScript와 PowerShell을 혼합해 백그라운드에서 악성 스크립트 실행

- macOS: AppleScript를 이용해 악성 바이너리를 다운로드하고 실행

- Linux: Python 기반 페이로드를 백그라운드에서 실행

- 목적 및 은폐: 모든 OS에 원격 제어 트로이 목마(RAT)를 설치하여 해커가 시스템을 제어할 수 있게 만들며, 설치가 끝나면 감염 흔적을 지워 포렌식 조사를 어렵게 만듭니다.

🕵️ 배후 세력

- 보안 전문가들과 구글 위협 인텔리전스 그룹(GTIG)에 따르면, 이번 공격은 **북한의 해킹 그룹인 'BlueNoroff (UNC1069)'**의 소행으로 강력히 추정됩니다.

- 이들은 주로 금융 기관, 암호화폐 거래소, 벤처 캐피털 등을 노려 금전적 이득을 취하는 것으로 알려져 있습니다.

🛡️ 즉각적인 대응 방안 (조치 사항)

개발 환경이나 서버에 악성 버전이 설치되어 있는지 즉시 확인해야 합니다.

- 버전 점검: 환경 내에

axios@1.14.1,axios@0.30.4또는plain-crypto-js패키지가 존재하는지 확인합니다. - 다운그레이드: 해당 버전이 발견된다면 즉시 안전이 확인된 이전 버전인

1.14.0또는 **0.30.3**으로 다운그레이드하십시오. - 크리덴셜 교체 (중요): 악성 버전이 설치되었던 시스템은 이미 손상된 것으로 간주해야 합니다. 악성코드가 민감한 키나 토큰을 빼돌렸을 가능성이 높으므로, **시스템에서 사용된 모든 자격 증명(비밀번호, API 키, 인증 토큰 등)을 즉시 교체(Rotation)**해야 합니다.

최근 오픈소스 생태계를 노리는 공급망 공격이 급증하고 있습니다. 프로젝트의 의존성 버전을 다시 한번 철저히 점검해 보시길 권장합니다.